ম্যাপের মতো পরিষেবাগুলির জন্য Google API কীগুলি, অ্যাক্সেসযোগ্য ক্লায়েন্ট-সাইড কোডে এম্বেড করা, জেমিনি এআই সহকারীকে প্রমাণীকরণ করতে এবং ব্যক্তিগত ডেটা অ্যাক্সেস করতে ব্যবহার করা যেতে পারে।

বিভিন্ন সেক্টর এমনকি গুগল থেকে প্রতিষ্ঠানের ইন্টারনেট পেজ স্ক্যান করার সময় গবেষকরা এই ধরনের প্রায় 3,000 কী খুঁজে পেয়েছেন।

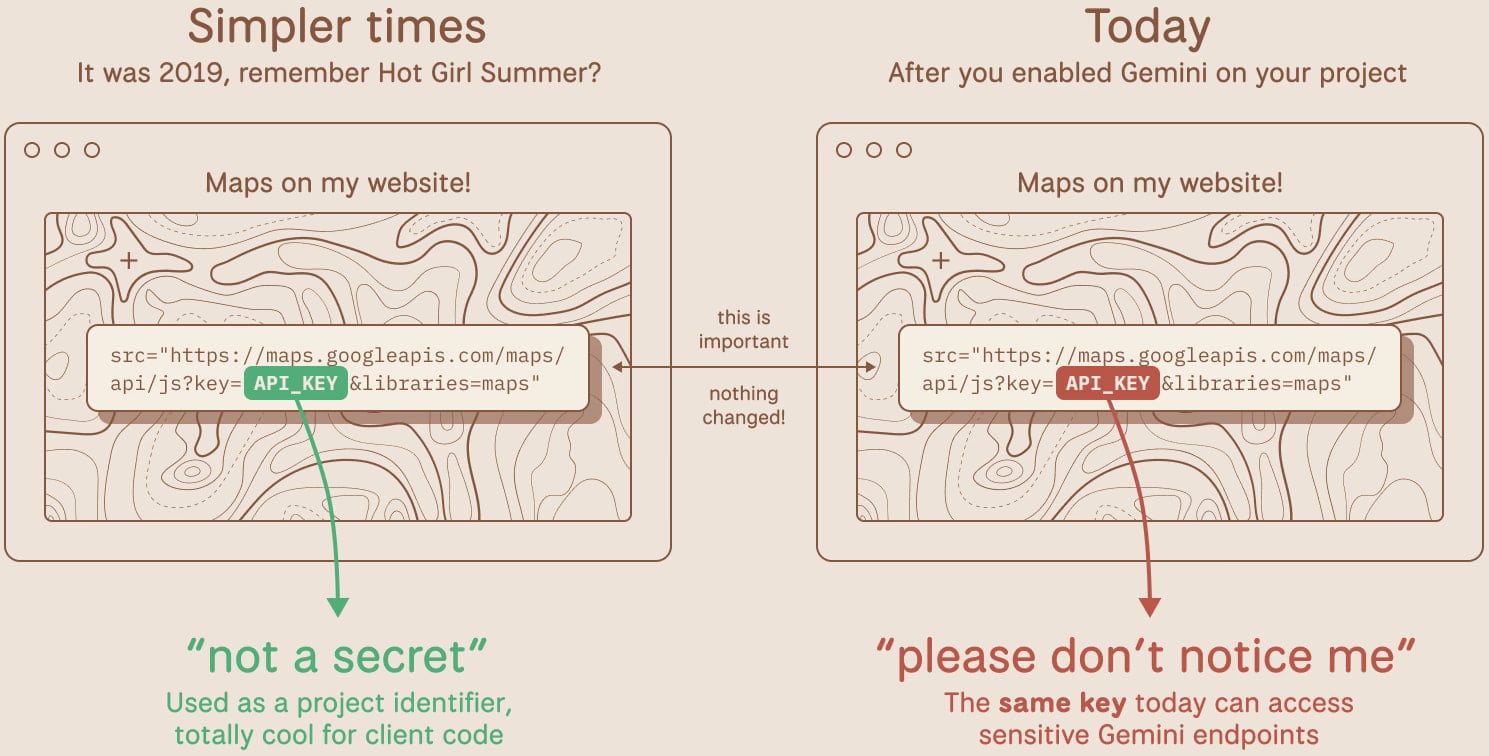

সমস্যাটি দেখা দেয় যখন গুগল তার জেমিনি অ্যাসিস্ট্যান্ট চালু করে, এবং ডেভেলপাররা প্রকল্পগুলিতে LLM API সক্রিয় করা শুরু করে। পূর্বে, Google ক্লাউড API কীগুলিকে সংবেদনশীল ডেটা হিসাবে বিবেচনা করা হত না এবং ঝুঁকি ছাড়াই অনলাইনে প্রকাশ করা যেত।

বিকাশকারীরা একটি প্রকল্পে কার্যকারিতা যোগ করতে API কী ব্যবহার করতে পারেন, যেমন একটি ওয়েবসাইটে মানচিত্র লোড করা, YouTube এম্বেড, ব্যবহার ট্র্যাকিং বা ফায়ারবেস পরিষেবাগুলি একটি অবস্থান ভাগ করতে।

যখন জেমিনি চালু করা হয়েছিল, তখন Google ক্লাউড API কীগুলি Google-এর AI সহকারীর জন্য প্রমাণীকরণ শংসাপত্র হিসাবেও কাজ করেছিল।

TruffleSecurity-এর গবেষকরা সমস্যাটি আবিষ্কার করেছেন এবং সতর্ক করেছেন যে আক্রমণকারীরা একটি ওয়েবসাইটের পৃষ্ঠার উত্স থেকে API কী অনুলিপি করতে পারে এবং Gemini API পরিষেবার মাধ্যমে উপলব্ধ ব্যক্তিগত ডেটা অ্যাক্সেস করতে পারে।

যেহেতু জেমিনি API ব্যবহার বিনামূল্যে নয়, একজন আক্রমণকারী অ্যাক্সেসের সুবিধা নিতে পারে এবং তাদের সুবিধার জন্য API কল করতে পারে।

ট্রাফল সিকিউরিটি বলে, “মডেল এবং প্রসঙ্গ উইন্ডোর উপর নির্ভর করে, একজন হুমকি অভিনেতা এপিআই কলগুলি সর্বাধিক করে একজন শিকারের অ্যাকাউন্টে প্রতিদিন হাজার হাজার ডলার চার্জ তৈরি করতে পারে।”

গবেষকরা সতর্ক করেছেন যে এই API কীগুলি বছরের পর বছর ধরে পাবলিক জাভাস্ক্রিপ্ট কোডে উন্মুক্ত করা হয়েছে, এবং এখন তারা হঠাৎ করে কেউ খেয়াল না করেই আরও বিপজ্জনক সুবিধা পেয়েছে।

TruffleSecurity নভেম্বর 2025 কমন ক্রল ডেটাসেট স্ক্যান করেছে, সবচেয়ে জনপ্রিয় সাইটের একটি বৃহৎ গ্রুপের একটি প্রতিনিধি স্ন্যাপশট, এবং 2,800 টিরও বেশি লাইভ Google API কী তাদের কোডে প্রকাশ্যে এসেছে।

গবেষকদের মতে, কিছু চাবি বড় বড় আর্থিক প্রতিষ্ঠান, নিরাপত্তা সংস্থা এবং নিয়োগ সংস্থাগুলি ব্যবহার করেছিল। তারা Google এর পরিকাঠামো থেকে নমুনা প্রদান করে সমস্যার কথা জানিয়েছে।

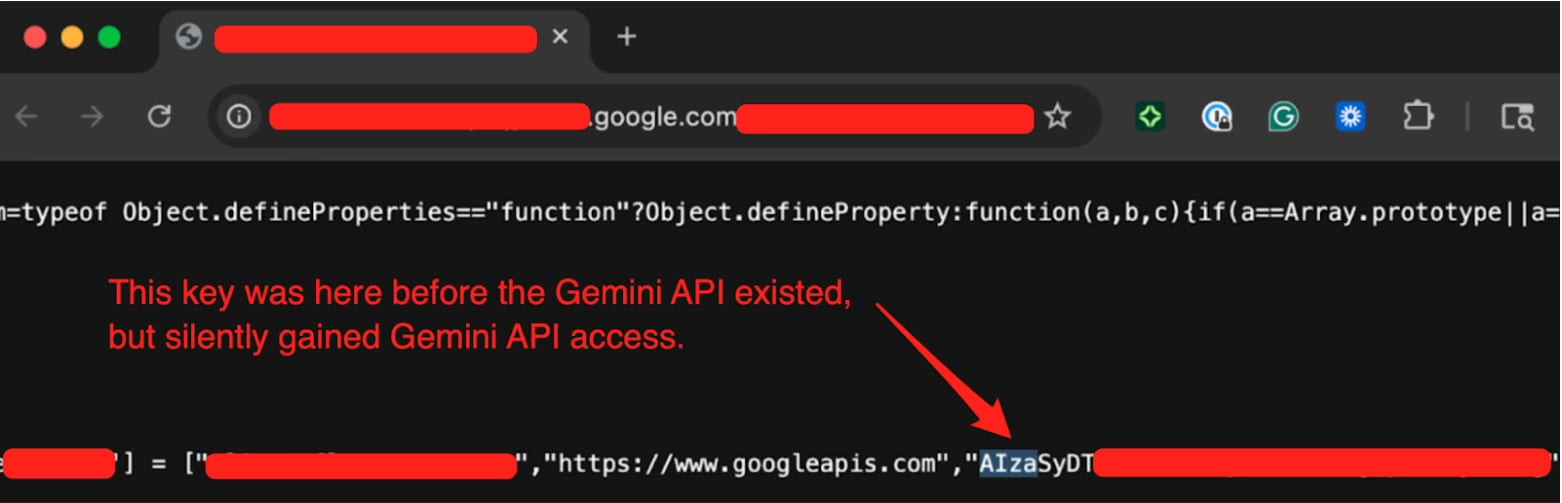

একটি ক্ষেত্রে, একটি এপিআই কী একটি শনাক্তকারী হিসাবে পরিবেশন করা হয়েছে অন্তত ফেব্রুয়ারী 2023 থেকে স্থাপন করা হয়েছে এবং একটি Google পণ্যের সর্বজনীন-মুখী ওয়েবসাইটের পৃষ্ঠার উত্সে এমবেড করা হয়েছে।

সূত্র: TruffleSecurity

ট্রফল সিকিউরিটি জেমিনি এপিআই কল করে কী পরীক্ষা করেছে /মডেল শেষ পয়েন্ট এবং উপলব্ধ মডেলের তালিকা।

গবেষকরা গত বছরের ২১ নভেম্বর গুগলকে সমস্যার কথা জানান। দীর্ঘ বিনিময়ের পর, Google 13 জানুয়ারী, 2026-এ ত্রুটিটিকে “একক-পরিষেবা বিশেষাধিকার বৃদ্ধি” হিসাবে শ্রেণীবদ্ধ করেছে।

ব্লিপিং কম্পিউটারকে দেওয়া এক বিবৃতিতে, গুগল বলেছে যে তারা প্রতিবেদন সম্পর্কে সচেতন এবং “সমস্যা সমাধানের জন্য গবেষকদের সাথে কাজ করেছে।”

“আমরা ইতিমধ্যেই জেমিনি এপিআই অ্যাক্সেস করার চেষ্টা করে ফাঁস হওয়া API কীগুলি সনাক্ত এবং ব্লক করার জন্য সক্রিয় ব্যবস্থা প্রয়োগ করেছি,” a গুগলের একজন মুখপাত্র ব্লিপিং কম্পিউটারকে জানিয়েছেন।

গুগল বলেছে যে নতুন এআই স্টুডিও কীগুলি কেবলমাত্র জেমিনি স্কোপের জন্য ডিফল্ট হবে, ফাঁস হওয়া এপিআই কীগুলি জেমিনি অ্যাক্সেস করা থেকে ব্লক করা হবে এবং লিক শনাক্ত হলে সক্রিয় বিজ্ঞপ্তিগুলি পাঠানো হবে।

ডেভেলপারদের তাদের প্রজেক্টে জেমিনি (জেনারেটিভ ল্যাঙ্গুয়েজ এপিআই) সক্ষম করা আছে কিনা তা পরীক্ষা করা উচিত এবং তাদের পরিবেশে সমস্ত API কী অডিট করা উচিত যে কোনটি সর্বজনীনভাবে প্রকাশিত হয়েছে কিনা তা নির্ধারণ করতে এবং অবিলম্বে সেগুলি ঘোরান।

গবেষকরা কোড এবং সংগ্রহস্থলগুলিতে লাইভ, উন্মুক্ত কীগুলি সনাক্ত করতে ট্রফলহগ ওপেন-সোর্স টুল ব্যবহার করার পরামর্শ দেন।

আধুনিক আইটি অবকাঠামো ম্যানুয়াল ওয়ার্কফ্লোগুলির চেয়ে দ্রুত চলে।

এই নতুন Tynes গাইডে, শিখুন কিভাবে আপনার দল লুকানো ম্যানুয়াল বিলম্ব কমাতে পারে, স্বয়ংক্রিয় প্রতিক্রিয়াগুলির মাধ্যমে নির্ভরযোগ্যতা উন্নত করতে পারে এবং আপনি ইতিমধ্যেই যে সরঞ্জামগুলি ব্যবহার করছেন তার উপরে বুদ্ধিমান ওয়ার্কফ্লো তৈরি এবং স্কেল করতে পারে৷