জার্মানির অভ্যন্তরীণ গোয়েন্দা সংস্থা সন্দেহভাজন রাষ্ট্র-স্পনসর্ড হুমকি অভিনেতাদের সম্পর্কে সতর্ক করছে যারা সিগন্যালের মতো মেসেজিং অ্যাপের মাধ্যমে ফিশিং আক্রমণে উচ্চ-পদস্থ ব্যক্তিদের লক্ষ্য করে।

এই আক্রমণগুলি জার্মানি এবং ইউরোপ জুড়ে রাজনীতিবিদ, সামরিক অফিসার, কূটনীতিক এবং অনুসন্ধানী সাংবাদিকদের তথ্য চুরি করার জন্য বৈধ সুবিধার সাথে সামাজিক প্রকৌশলকে একত্রিত করে৷

ফেডারেল অফিস ফর দ্য প্রোটেকশন অফ দ্য কনস্টিটিউশন (BfV) এবং ফেডারেল অফিস ফর ইনফরমেশন সিকিউরিটি (BSI) দ্বারা সংগৃহীত বুদ্ধিমত্তার উপর ভিত্তি করে নিরাপত্তা পরামর্শ দেওয়া হয়েছে।

“এই আক্রমণ অভিযানের একটি সংজ্ঞায়িত বৈশিষ্ট্য হল যে কোনও ম্যালওয়্যার ব্যবহার করা হয়নি, বা মেসেজিং পরিষেবাগুলিতে কোনও প্রযুক্তিগত দুর্বলতা কাজে লাগানো হয়নি,” দুটি সংস্থা বলেছে৷

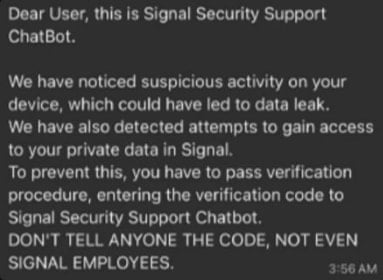

পরামর্শ অনুসারে, আক্রমণকারীরা মেসেজিং পরিষেবার সহায়তা দল বা সমর্থন চ্যাটবটের ছদ্মবেশী করে সরাসরি লক্ষ্যের সাথে যোগাযোগ করে।

“লক্ষ্য হল গোপনে একের পর এক এবং গ্রুপ চ্যাটের পাশাপাশি ক্ষতিগ্রস্ত ব্যক্তিদের যোগাযোগের তালিকায় অ্যাক্সেস লাভ করা।”

এই আক্রমণগুলির দুটি সংস্করণ রয়েছে: একটি যা সম্পূর্ণ অ্যাকাউন্ট টেকওভার সম্পাদন করে এবং একটি যা চ্যাট কার্যকলাপ নিরীক্ষণের জন্য আক্রমণকারীর ডিভাইসের সাথে অ্যাকাউন্টটিকে লিঙ্ক করে।

প্রথম সংস্করণে, আক্রমণকারীরা সিগন্যালের সহায়তা পরিষেবার ছদ্মবেশ ধারণ করে এবং জরুরিতার অনুভূতি তৈরি করতে একটি জাল নিরাপত্তা সতর্কতা পাঠায়।

তারপর টার্গেটকে তাদের সিগন্যাল পিন বা একটি এসএমএস ভেরিফিকেশন কোড শেয়ার করার জন্য প্রতারিত করা হয়, যা আক্রমণকারীদের তাদের নিয়ন্ত্রণ করা ডিভাইসে একটি অ্যাকাউন্ট নিবন্ধন করতে দেয়। তারপর তারা অ্যাকাউন্ট হাইজ্যাক করে এবং ভিকটিমকে লক আউট করে।

সূত্র: বিএসআই

দ্বিতীয় ক্ষেত্রে, আক্রমণকারী QR কোড স্ক্যান করতে লক্ষ্যকে বোঝানোর জন্য একটি সম্ভাব্য কৌশল ব্যবহার করে। এটি সিগন্যালের বৈধ লিঙ্কড-ডিভাইস বৈশিষ্ট্যের অপব্যবহার করে যা অ্যাকাউন্টগুলিকে একাধিক ডিভাইসে (কম্পিউটার, ট্যাবলেট, ফোন) লিঙ্ক করার অনুমতি দেয়।

ফলাফল হল যে ক্ষতিগ্রস্থ অ্যাকাউন্টটি খারাপ অভিনেতা দ্বারা নিয়ন্ত্রিত একটি ডিভাইসের সাথে লিঙ্ক করা হয়েছে, যিনি কোনও পতাকা না তুলেই চ্যাট এবং পরিচিতিতে অ্যাক্সেস পান।

সূত্র: বিএসআই

যাইহোক, সিগন্যাল নীচের অ্যাকাউন্টের সাথে যুক্ত সমস্ত ডিভাইসের তালিকা করে সেটিংস > লিঙ্ক করা ডিভাইস, ব্যবহারকারীরা খুব কমই এটি পরীক্ষা করে।

সিগন্যালে এই ধরনের আক্রমণ দেখা গেছে, তবে বুলেটিন সতর্ক করে যে হোয়াটসঅ্যাপও একই ধরনের কার্যকারিতা সমর্থন করে এবং একইভাবে অপব্যবহার করা যেতে পারে।

গত বছর, Google হুমকি গবেষকরা রিপোর্ট করেছেন যে QR কোড পেয়ারিং প্রযুক্তি রাশিয়ান রাষ্ট্র-সংযুক্ত হুমকি গোষ্ঠী যেমন স্যান্ডওয়ার্ম দ্বারা ব্যবহৃত হয়েছিল।

ইউক্রেনের কম্পিউটার ইমার্জেন্সি রেসপন্স টিম (CERT-UA)ও হোয়াটসঅ্যাপ অ্যাকাউন্টগুলিকে লক্ষ্য করে রাশিয়ান হ্যাকারদের অনুরূপ আক্রমণের জন্য দায়ী করেছে।

যাইহোক, সাইবার অপরাধী সহ অনেক হুমকি অভিনেতা, কেলেঙ্কারী এবং প্রতারণার জন্য অ্যাকাউন্ট হাইজ্যাক করার জন্য ভূতপ্রেত করার মতো প্রচারাভিযানে এই প্রযুক্তি গ্রহণ করেছে।

জার্মান কর্তৃপক্ষ সুপারিশ করে যে ব্যবহারকারীরা কথিত সমর্থন অ্যাকাউন্ট থেকে সংকেত বার্তাগুলির প্রতিক্রিয়া এড়ান, কারণ মেসেজিং প্ল্যাটফর্ম কখনও ব্যবহারকারীদের সাথে সরাসরি যোগাযোগ করে না।

পরিবর্তে, এই বার্তাগুলির প্রাপকদের এই অ্যাকাউন্টগুলি ব্লক এবং রিপোর্ট করার সুপারিশ করা হয়৷

একটি অতিরিক্ত নিরাপত্তা পদক্ষেপ হিসাবে, সিগন্যাল ব্যবহারকারীরা সেটিংস > অ্যাকাউন্টের অধীনে ‘রেজিস্ট্রেশন লক’ বিকল্পটি সক্ষম করতে পারেন। একবার সক্রিয় হয়ে গেলে, সিগন্যাল আপনার সেট করা পিন চাইবে যখনই কেউ অ্যাপ্লিকেশনের সাথে আপনার ফোন নম্বর নিবন্ধন করার চেষ্টা করবে।

একটি পিন কোড ছাড়া, অন্য ডিভাইসে সিগন্যাল অ্যাকাউন্ট নিবন্ধন ব্যর্থ হয়৷ যেহেতু কোডটি নিবন্ধনের জন্য প্রয়োজনীয়, তাই এটি হারানোর ফলে অ্যাকাউন্টে অ্যাক্সেস হারাতে পারে।

এটি দৃঢ়ভাবে সুপারিশ করা হয় যে ব্যবহারকারীরা নিয়মিতভাবে সেটিংস → লিঙ্কড ডিভাইসগুলির অধীনে আপনার সিগন্যাল অ্যাকাউন্টে অ্যাক্সেস সহ ডিভাইসগুলির তালিকা পর্যালোচনা করুন এবং অচেনা ডিভাইসগুলি সরিয়ে দিন৷

আধুনিক আইটি অবকাঠামো ম্যানুয়াল ওয়ার্কফ্লোগুলির চেয়ে দ্রুত চলে।

এই নতুন Tynes গাইডে, শিখুন কিভাবে আপনার দল লুকানো ম্যানুয়াল বিলম্ব কমাতে পারে, স্বয়ংক্রিয় প্রতিক্রিয়ার মাধ্যমে নির্ভরযোগ্যতা উন্নত করতে পারে এবং আপনি ইতিমধ্যেই যে সরঞ্জামগুলি ব্যবহার করছেন তার উপরে বুদ্ধিমান ওয়ার্কফ্লোগুলি তৈরি এবং স্কেল করতে পারে৷